Miller nie ujawni znalezionych dziur

26 marca 2010, 12:28Charlie Miller, który po raz kolejny wygrał konkurs Pwn2Own, a wcześniej zapowiedział ujawnienie 20 dziur w produktach Apple'a, stwierdził, że nie przekaże informacji o dziurach. Zamiast tego pokaże Apple'owi i innym firmom, w jaki sposób mogą znaleźć luki w swoich produktach.

Cena popularności

23 października 2012, 16:49Rosnąca popularność systemu Android ma swoją cenę. Jego użytkownicy są narażeni na coraz większe niebezpieczeństwo. Każdego dnia staje się coraz bardziej jasne, że użytkownicy chcący chronić swoje urządzenia z Androidem nie mogą polegać tylko na Google'u

Atak na użytkowników iPhone'ów

2 września 2015, 12:07Firma Palo Alto Networks alarmuje, że cyberprzestępcy włamali się do 225 000 kont użytkowników iPhone'ów, kradnąc tysiące certyfikatów i prywatnych kluczy szyfrujących. To największy tego typu atak na użytkowników iPhone'ów.

Atak dźwiękowy na dysk twardy

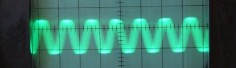

30 maja 2018, 10:54Podczas IEEE Symposium on Security & Privacy eksperci z University of Michigan i Uniwersytetu Zhejiang przeprowadzili pokaz ataku akustycznego na dysk twardy. Atak taki może zakończyć się uszkodzeniem dysku i utratą danych.

Facebook ukradziony?

18 lipca 2007, 11:46Mark Zuckerberg, założyciel popularnego serwisu społecznościowego Facebook, został po raz kolejny podany do sądu. Trójka byłych studentów Harvardu twierdzi, że Zuckerberg ukradł im pomysł oraz kod źródłowy serwisu.

Chcą ekranu wyboru antywirusa

9 listopada 2010, 16:42Panda Labs to kolejna firma, której nie podoba się dołączenie przez Microsoft darmowego oprogramowania antywirusowego do Windows Update. Firma zaproponowała, by koncern stworzył ekran wyboru oprogramowania antywirusowego, podobny do tego, jaki istnieje w odniesieniu do przeglądarek.

Całe kraje na podsłuchu

19 marca 2014, 10:29NSA stworzyła system, który pozwala jej na przechwycenie treści wszystkich rozmów telefonicznych odbywających się na terenie wybranego kraju. Rozmowy takie mogą być przechowywane przez miesiąc. Odtworzenie i analiza rozmów nie wymaga wcześniejszego zidentyfikowania rozmówców

Dane z Gmaila, Hotmaila i Yahoo Maila na sprzedaż

5 maja 2016, 09:16W sieci krążą informacje, że rosyjscy cyberprzestępcy oferują na sprzedaż dane milionów użytkowników Mail.ru, Gmaila, Hotmaila i Yahoo Maila. Spośród nich 42,5 miliona rekordów to dane, które nigdy wcześniej nie wyciekły. Informację taką przekazał Reutersowi Alex Holden odpowiedzialny za bezpieczeństwo w firmie Hold Security

Cyberprzestępcy uderzyli w brytyjską infrastrukturę energetyczną

18 maja 2020, 10:06Jedna z kluczowych firm dla brytyjskiej energetyki, specjalizująca się w przesyłaniu energii Elexon, padła ofiarą cyberataku. W jego wyniku pracownicy stracili dostęp do e-maila i nie mogli zdalnie łączyć się z firmową siecią.

W obronie Microsoftu

24 października 2006, 10:44Podczas gdy najwięksi gracze na rynku bezpieczeństwa IT – Symantec i McAfee – krytykują Microsoft za zabezpieczenia zastosowane w jądrze 64-bitowej wersji Windows Vista, mniejsze firmy stają po stronie giganta z Redmond.